近日,“业余 iOS 黑客”Jose Rodriguez 发现了 iOS 设备的又一项模糊、但有效的锁屏旁路漏洞。

Rodriguez 指出,iPhone 先得接到一个来自外部的电话号码,这会触发标准的 iOS 通话。如果攻击者不知道目标 iPhone 的号码,也可以唤出 Siri,让智能助理来逐个拨打个人电话来套取信息。

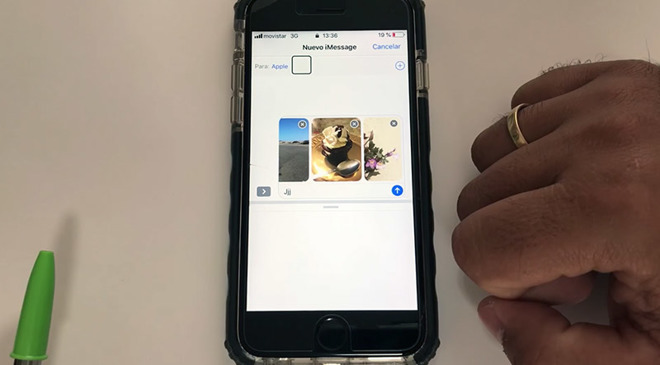

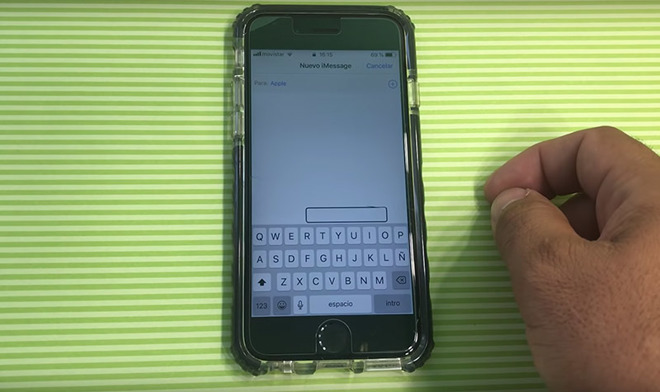

在概念验证视频中,Rodriguez 点击了 iOS 调用屏幕上的“消息”选项、并选择了“自定义”,以显示用户的消息界面。在文本框中输入几个随机字母后,他再次调用 Siri 来激活 VoiceOver 。

接着返回消息界面,点击相机图标。在用 iPhone 侧键调用 Siri 时,双击屏幕以触发看似系统级的冲突。虽然必须以一定的精度来执行特定的操作步骤,但攻击者可以多次重复尝试该过程,直到得逞。

当满足错误条件时,将显示黑屏界面。然而正如 Rodriguez 演示的那样,VoiceOver 的文本选择工具,能够通过典型的导航手势,来访问“隐藏的”UI 选项。

Passcode Bypass iOS 12 – 12.0.1

在空白屏幕上向左滑动,即可带到“照片库”。当双击选择时,它将返回到消息应用程序。此时虽然文本输入框下方的应用抽屉是空白的,但应用选项卡的折叠按钮仍处于活动状态。

点击所需元素(一个小扳手),并向右滑动,即可让 VoiceOver 前往不该被访问的目标设备照片,系统会大声朗读其详细信息。

在照片库中滑动时,消息 UI 看似模糊不清,但双击特定照片、会将图像插入到文本框中。借助这种方式,攻击者可以查看和发送多张照片至另一台设备。

外媒 Apple Insider 已在运行 iOS 12.0.1 的许多机型上进行了测试(包括最新的 iPhone XS / XS Max),独立验证了 Rodriguez 的这项发现。

在 Rodriguez 发现了一对类似的“允许未经授权者访问用户联系人和照片”的 VoiceOver 漏洞两周之后,相关旁路攻击的消息就已经见诸报端。

与之前未被发现的方法不同,新漏洞涉及的技术层级要低得多,并允许潜在的攻击者相当轻松地将照片转储到另一台设备上。

有疑问的用户可前往手机设置菜单下的“Face ID 与 Passcode”或“Touch ID 与 Passcode”,调整“允许在设备锁定时访问”的配置。

[编译自:Apple Insider]